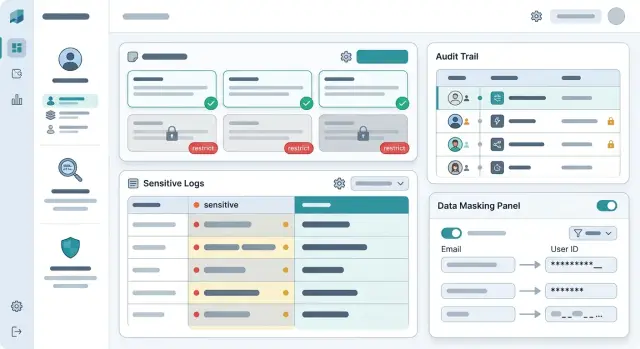

Разделение доступа к промптам и данным: схема ролей

Разделение доступа к промптам и данным снижает риск утечек логов, помогает настроить роли для команды и не мешает обычной разработке.

Почему смешанный доступ опасен

Когда один человек видит и шаблоны промптов, и сырые логи, граница между разработкой и доступом к данным исчезает. Это удобно в день инцидента, но через месяц превращается в риск, который уже никто не помнит и не контролирует.

Промпты хранят внутреннюю логику продукта: правила ответа, системные инструкции, тестовые сценарии, обходы старых ошибок. Логи содержат совсем другое: тексты пользователей, номера заявок, куски документов, иногда персональные данные. Если открыть оба слоя сразу, сотрудник получает полную картину диалога, хотя для его задачи обычно нужен только один из них.

Почти всегда проблема начинается без злого умысла. Кому-то дают широкий доступ "на время", чтобы быстро понять, почему модель ответила странно, откуда выросли ошибки или куда пропал контекст. Инцидент закрывают, доступ не отзывают, а потом эту же роль копируют для следующего человека.

Одна неточная роль быстро расползается по команде. Достаточно добавить разработчиков в слишком широкую группу, и история запросов станет видна тем, кому она не нужна. Если компания хранит лог аудита долго, ошибка открывает не один эпизод, а большой массив старых обращений.

С ростом числа моделей, провайдеров и внутренних сервисов путаница только усиливается. Появляются тестовые среды, прокси, общие ключи, отдельные панели. Потом трафик сводят в один LLM-шлюз, и один лишний флажок внезапно дает доступ почти ко всему сразу.

Разделение доступа к промптам и данным сильно снижает ущерб даже при ошибке. Разработчик может видеть версию промпта, статус запроса и технические метки, но не читать сырой текст пользователя. Поддержка или комплаенс могут проверять журнал событий, а чувствительные поля для них будут замаскированы. Это еще и удобнее: когда человек видит только свой слой, он быстрее разбирается в проблеме и реже просит лишние права "на всякий случай".

Что разделить с самого начала

Если одной роли открыть промпты, полные логи и клиентские файлы, ошибка почти неизбежна. Человек заходит поправить системную инструкцию, а рядом лежат диалоги с персональными данными, вложения и служебные токены. Так и появляются лишние просмотры, которые потом трудно объяснить.

С самого начала лучше разделить четыре зоны доступа:

- тексты промптов и системные инструкции;

- логи запросов и ответы моделей;

- клиентские данные, файлы и поля с PII;

- ключи API, лимиты и маршруты вызовов.

Эти зоны связаны, но это не значит, что их должен видеть один и тот же человек. Продуктовая команда и ML-инженеры могут редактировать промпты, но им редко нужны полные клиентские данные. Поддержке полезно видеть историю запроса, но в маскированном виде. Права на ключи, лимиты и выбор моделей обычно держит платформа или администратор, потому что одна неверная настройка легко бьет по бюджету и по маршруту трафика.

Простое правило звучит так: доступ к смыслу запроса и доступ к личности клиента не должны идти одним пакетом. Чтобы исправить плохой ответ модели, разработчику почти всегда хватает промпта, технических меток, кода ошибки и обезличенного фрагмента диалога.

Если трафик уже идет через единый шлюз, такие правила проще держать в одном месте. Так меньше шансов, что ограничения разъедутся по разным провайдерам и внутренним сервисам.

Какие роли обычно работают

Рабочая схема не пытается дать каждому "почти полный" доступ. Она делит задачи так, чтобы человек видел только то, что нужно ему сегодня. Для большинства команд хватает пяти ролей.

Автор промптов меняет шаблоны, системные сообщения и логику маршрутизации. Ему нужны тестовые данные и обезличенные примеры, но не сырые диалоги клиентов. Разработчик приложения разбирает ошибки SDK, таймауты, лимиты и неверные параметры запроса. Для него полезнее метаданные, коды ошибок и трассировки, а не содержимое переписки.

Аналитик качества смотрит выборки после маскирования PII. Этого достаточно, чтобы оценить повторы, галлюцинации и просадки по сценариям. Администратор доступа выдает и отзывает роли, а также регулярно проверяет аудит логов. Дежурный по инцидентам получает временный доступ по заявке, когда обычных прав уже не хватает. Такой доступ должен истекать сам, а не жить неделями.

Эта схема хороша тем, что совпадает с реальной работой. Автору промптов редко нужен номер счета клиента. Разработчику интеграции почти никогда не нужен полный текст обращения, если он ищет причину ошибки 401 или 429.

Простой пример - жалоба банка на то, что ассистент стал отвечать медленнее. Разработчик проверяет маршрут, задержки и ответы провайдера. Аналитик качества смотрит обезличенную выборку и замечает, что проблема началась после новой версии промпта. Автор промптов правит шаблон. Никто из них не открывает сырые клиентские логи.

Самая частая ошибка здесь одна: роль "разработчик" делают слишком широкой. Если человеку иногда нужен доступ к данным, лучше выдавать его отдельно и на короткий срок. Так роли доступа для LLM остаются понятными и не превращаются в набор исключений.

Как собрать схему ролей по шагам

Начните не с таблицы, а с людей и их обычных действий. Кто пишет промпты, кто чинит интеграцию, кто следит за качеством ответов, кто разбирает инциденты. На этом шаге лишние права видны почти сразу. Разработчику часто нужны шаблоны запросов и метрики, но не полные диалоги с клиентами.

Потом разложите данные по видам. Промпты, ответы модели, системные сообщения, технические ошибки, аудит логов и поля с PII лучше считать разными слоями. Тогда вы не выдаете доступ "ко всему", а собираете роли из понятных частей.

Сначала решите, кому действительно нужны сырые логи

Сырые логи почти никогда не нужны всей команде. Обычно их смотрят один-два человека и только тогда, когда надо найти причину сбоя, спорный ответ модели или ошибку маршрутизации. Всем остальным хватает маскированной версии: текст без ФИО, телефона, номера счета и других прямых идентификаторов.

PII лучше скрывать по умолчанию. Исключения стоит описать отдельно: кто может запросить раскрытие, кто согласует, на какой срок и где остается след. Если трафик идет через единый шлюз, эти правила проще связать с маскированием PII, аудитом логов и лимитами по ключам, а не держать их в нескольких системах.

Давайте доступ на срок задачи

Постоянные права быстро расползаются. Намного безопаснее выдать расширенный доступ на несколько часов или на один инцидент, а потом закрыть его автоматически. Тогда "временный" доступ не живет месяцами и не открывает чувствительные логи половине команды.

Перед запуском проверьте схему на одном живом сценарии. Например, разработчик ищет ошибку в ответе модели, а сотрудник поддержки видит только тикет, статус запроса и маскированный фрагмент диалога. Если для такой задачи людям все равно приходится просить полный доступ, схема еще не готова.

Быстрая проверка занимает пару минут:

- человек видит только те данные, без которых не может выполнить задачу;

- раскрытие PII требует отдельного согласования;

- временный доступ истекает сам;

- аудит логов показывает, кто и зачем открыл чувствительный фрагмент.

Если этот сценарий проходит без ручных обходов, схема уже работает в реальной жизни, а не только на бумаге.

Как сохранить удобную отладку

Полный текст запроса разработчику нужен редко. Чтобы понять, почему вызов упал, обычно хватает служебной части: какой маршрут сработал, какая модель ответила, сколько длился запрос и на каком шаге возникла ошибка. Когда это видно сразу, команда чинит сбои быстрее и не лезет в чувствительные логи без причины.

В карточке запроса обычно достаточно статуса и кода ошибки, request ID и времени вызова, модели, провайдера, версии маршрута, задержки, числа токенов, количества ретраев, а также признака маскирования PII и результата валидации. Для большей части инцидентов этого достаточно. Если запрос начал падать после смены маршрута, инженер увидит рост таймаута или отказ конкретного провайдера без чтения текста клиента.

Отдельно храните request ID, trace ID и версию промпта. Прием простой, но очень полезный. Если команда видит, что ошибка появилась после промпта v17, ей не нужно открывать все сообщения пользователя. Достаточно сравнить версию шаблона, параметры вызова и маршрут.

Для сложных случаев готовьте безопасные выборки. Это не сырые логи, а набор записей с маскированными полями, укороченными фрагментами и служебными признаками. Если проблема в JSON-схеме, длине поля или формате даты, такого набора обычно хватает. В банке это особенно удобно: инженер видит, что поле пришло пустым или в неверном формате, но не видит номер счета, имя и другие личные данные.

Полный доступ все же иногда нужен. Тогда команда не пишет администратору в чат, а оформляет короткий запрос: указывает причину, request ID или точный диапазон времени, кто согласовал доступ, на какой срок он нужен и к какому инциденту относится. Доступ лучше выдавать на часы, а не на дни. После окончания срока система должна закрыть его сама и записать это в аудит. При такой схеме отладка не тормозит, а хаоса становится меньше.

Пример для команды поддержки банка

Представим банк с чат-помощником по картам, переводам и блокировкам. В один день команда получает сразу три сигнала: бот ответил слишком резким тоном, один вызов модели завершился ошибкой, а клиент подал жалобу на спорный диалог.

Если у всех общий доступ к логам, начинается лишний шум. Продакт видит персональные данные, хотя ему нужен только текст промпта и версия релиза. Разработчик читает переписку клиента целиком, хотя для поиска причины ему обычно хватает кода ошибки, времени ответа и маршрута вызова.

При нормальной схеме каждый смотрит свой слой. Продакт меняет промпт, смотрит версии и обезличенные фрагменты диалогов. Разработчик проверяет трассировку вызова: статус, задержку, токены, ретраи, выбранного провайдера и маскированные поля вместо PII. Сотрудник комплаенса открывает спорный диалог в отдельном контуре и видит, кто запросил доступ и зачем.

Допустим, клиент написал: "Почему у меня не проходит перевод с карты?" Бот ответил слишком уверенно и предложил шаг, который банк не разрешает через чат. Продакт правит системный промпт, добавляет правило эскалации на оператора и публикует новую версию. Ему не нужны номер карты, история операций и телефон клиента.

В это же время разработчик разбирает второй сбой. Он видит, что один запрос ушел к другой модели, получил таймаут и после ретрая вернул обрезанный ответ. Для такой проверки достаточно технического лога: request ID, маршрут, лимиты, маскированные аргументы и ответ провайдера. Полный диалог клиента ему не нужен.

Комплаенс рассматривает жалобу отдельно. Он читает спорный диалог, проверяет, сработало ли маскирование PII, и смотрит аудит логов: кто открывал запись, кто менял промпт и когда система показала клиенту этот ответ.

Так разделение доступа к промптам и данным работает на практике: команда быстро чинит проблему, но не открывает чувствительные логи всем подряд.

Где чаще всего ошибаются

Самая дорогая ошибка выглядит безобидно. Кому-то дают роль "admin" на время, чтобы быстро починить баг или проверить интеграцию, а потом забывают снять доступ. Через месяц это уже не временная мера, а тихая дыра в контроле.

Другая частая проблема - один журнал для боевых и тестовых запросов. Так проще искать сбои, но вместе с тестовыми кейсами туда попадают реальные персональные данные, части переписки и внутренние промпты. Если компания хочет развести доступ к промптам и доступ к данным, смешанный журнал ломает это правило в самом слабом месте.

Еще один промах встречается почти в каждой растущей команде: полный лог открывают всем, кто помогает с отладкой. Логика понятна - чем больше видно, тем быстрее найдут причину. На деле большинство ошибок разбираются по метаданным, коду ответа, версии промпта, имени модели и длине контекста. Сырой текст нужен редко и только по ясной причине.

Люди меняют задачи быстрее, чем компании пересматривают права. При найме доступ обычно проверяют внимательно, а потом забывают делать это при переходе в другую команду, смене проекта или после срочной задачи. В итоге инженер сохраняет старые права просто потому, что никто к этому не вернулся.

Обычно проблема уже есть, если вы видите такие признаки:

- временные права живут дольше самой задачи;

- боевые и тестовые записи лежат в одном месте;

- сырые чувствительные логи видят все, кто чинит баги;

- права пересматривают только при найме;

- просмотр сырых логов не требует объяснения причины.

Последняя ошибка тянет за собой остальные. Компания хранит лог аудита, но не записывает, кто и зачем открывал сырые логи. Тогда можно узнать, что сотрудник заходил в систему, но нельзя понять, был ли у него рабочий повод. Для разбора инцидента этого мало.

Даже если у вас уже есть маскирование PII и аудит логов, широкий доступ все равно остается риском. Эти меры помогают, но не заменяют нормальные роли доступа для LLM.

Быстрая проверка перед запуском

Перед включением LLM в продакшен пройдите короткую проверку доступа. Она занимает десять минут и хорошо показывает, где схема еще течет.

Сначала проверьте владельцев. У каждого доступа должен быть конкретный человек, а не абстрактная "команда платформы" или "разработчики". Сразу задайте срок: неделя, месяц или квартал. Бессрочный доступ почти всегда живет дольше, чем планировали.

Потом посмотрите на сами логи. PII лучше скрывать по умолчанию, а не после первого инцидента. Для отладки обычно хватает маскированных полей, идентификатора запроса, времени ответа и кода ошибки. Полный сырой лог нужен редко.

Полезно ответить на пять простых вопросов:

- кто прямо сейчас видит сырые логи;

- кто одобряет временный доступ к чувствительным данным;

- где сотрудник пишет причину такого просмотра;

- попадает ли выдача доступа в журнал действий;

- можно ли понять, кто менял роли и когда.

Частый провал скрыт не в продукте, а в служебных инструментах. Компания аккуратно настраивает права в интерфейсе, но забывает про логи, трейсы и дампы. В итоге человек не видит данные в продукте, зато спокойно читает их в техническом контуре.

Для чувствительных просмотров просите короткое обоснование в явном виде. Одной строки обычно достаточно: "разбор жалобы клиента по заявке 4821" или "поиск причины сбоя в ответе модели". Это дисциплинирует лучше, чем длинный регламент, который никто не открывает.

Если трафик идет через единый шлюз, часть такой проверки удобно централизовать. Но даже в этом случае команде все равно нужно отдельно решить, кто видит сырые данные и на какой срок.

Финальный тест очень простой. Возьмите одного разработчика, одного аналитика и одного сотрудника поддержки. Дайте им типовые задачи и посмотрите, не получает ли кто-то лишний доступ "по дороге". Если получает, схему еще стоит упростить.

Что сделать дальше

Первый шаг совсем практичный: соберите одну таблицу ролей. Не в голове у тимлида и не в заметках по разным папкам. В одном месте должно быть видно, кто может менять промпты, кто видит сырые логи, кто работает только с обезличенными данными, кто выдает временный доступ и на какой срок.

Рядом зафиксируйте один понятный процесс согласования. Если кому-то нужен доступ к чувствительным логам для разбора сбоя, команда должна знать три вещи: кто подает запрос, кто его одобряет и когда доступ снимают. Чем проще этот процесс описан, тем меньше случайных исключений в ежедневной работе.

Полезно провести короткий разбор на 30-40 минут с разработкой, безопасностью и продуктом. Разработчики обычно думают про удобную отладку. Безопасность смотрит на PII, аудит и сроки хранения. Продукт помогает отделить редкие случаи от повседневной работы. После такого разговора спорных мест становится заметно меньше.

Минимальный набор ролей обычно выглядит так: редактор промптов без доступа к сырым логам; разработчик с тестовыми данными и маскированными логами продакшена; дежурный по инцидентам с временным доступом по заявке; сотрудник безопасности с доступом к полному журналу аудита; владелец сервиса, который раз в месяц проверяет лишние права.

Ежемесячный пересмотр лучше поставить в календарь, а не держать как доброе намерение. Смотрите прежде всего на временные доступы, старые учетные записи и роли, которые расширили под срочную задачу и забыли вернуть назад. Лишний риск чаще всего возникает именно там.

Если команда уже использует AI Router на airouter.kz, ей проще держать в одном месте аудит логов, маскирование PII и лимиты по ключам. Для компаний в Казахстане это еще и удобный способ не разносить контроль доступа по нескольким провайдерам, когда важно хранение данных внутри страны.

Понятный признак готовой схемы простой. Новый разработчик за пять минут понимает, какой доступ он получает сразу, какой может запросить временно и почему полный доступ к данным выдают редко. Если это нельзя объяснить коротко, схему ролей еще стоит упростить.

Часто задаваемые вопросы

Зачем вообще разделять доступ к промптам и логам?

Потому что это разные задачи и разные риски. Разработчику обычно нужен текст промпта, версия, маршрут и код ошибки, а не переписка клиента целиком. Если разделить доступ, случайный просмотр чувствительных данных случается реже, а разбор инцидентов идет быстрее.

Кому на самом деле нужны сырые логи?

Обычно только дежурному по инцидентам, сотруднику комплаенса или безопасности, и то на короткий срок. Для ежедневной работы команде чаще хватает маскированных логов, request ID, trace ID и технических меток.

Можно ли нормально отлаживать LLM без полного текста запросов?

Да, в большинстве случаев хватает. Таймауты, ошибки 401 и 429, рост задержки, сбой маршрута или неудачный ретрай видно по метаданным без чтения текста клиента. Полный лог нужен только для спорных случаев и по понятной причине.

Какие роли стоит завести в первой версии схемы?

Начните с пяти ролей: автор промптов, разработчик приложения, аналитик качества, администратор доступа и дежурный по инцидентам. Такой набор закрывает обычную работу без привычки раздавать всем почти полный доступ.

Как правильно давать временный доступ к чувствительным данным?

Выдавайте его под конкретный инцидент и сразу ставьте срок окончания. Человек должен указать причину, request ID или диапазон времени, а система — сама закрыть доступ и записать это в аудит.

Что лучше маскировать в логах по умолчанию?

Скрывайте ФИО, телефон, номер счета, адрес, документы и другие прямые идентификаторы. Полезно маскировать и куски свободного текста, если там часто встречаются личные данные клиента.

Почему плохо хранить тестовые и боевые логи в одном месте?

Потому что такая смесь ломает границу между безопасной отладкой и доступом к реальным данным. Человек приходит смотреть тестовый кейс, а рядом видит боевую переписку, вложения и старые обращения клиентов.

Как понять, что у разработчиков уже слишком широкие права?

Сигнал простой: разработчик может читать сырые диалоги без отдельного запроса и без срока действия доступа. Еще один плохой признак — временные права живут неделями, а старые роли никто не пересматривает после смены задач.

Как быстро проверить схему перед запуском в продакшен?

Возьмите три типовые задачи: сбой ответа модели, жалобу клиента и правку промпта. Если для них люди постоянно просят полный доступ к данным, схема сырая. Если задачи решаются по маскированным логам и техметкам, вы движетесь в верную сторону.

Помогает ли единый LLM-шлюз держать доступ под контролем?

Да, потому что правила проще держать в одном месте, а не собирать по разным провайдерам и сервисам. Через единый шлюз удобнее связать роли, маскирование PII, аудит логов и лимиты по ключам, особенно если компании нужно хранить данные внутри страны.