Промпттар мен деректерге қолжетімділікті бөлу: рөлдер схемасы

Промпттар мен деректерге қолжетімділікті бөлу логтардың сыртқа шығу қаупін азайтады, командаға рөлдерді дұрыс орнатуға көмектеседі және күнделікті әзірлеуге кедергі келтірмейді.

Неге аралас қолжетімділік қауіпті

Бір адам промпт шаблондарын да, шикі логтарды да көретін болса, әзірлеу мен деректерге қол жеткізу арасындағы шекара жоғалады. Бұл инцидент күні ыңғайлы көрінуі мүмкін, бірақ бір айдан кейін оны ешкім есінде сақтамайтын және бақылай алмайтын тәуекелге айналады.

Промпттар өнімнің ішкі логикасын сақтайды: жауап беру ережелері, жүйелік нұсқаулар, тест сценарийлері, ескі қателерді айналып өту жолдары. Логтар мүлде басқа нәрсені ұстайды: пайдаланушылардың мәтіндері, өтінім нөмірлері, құжаттардың үзінділері, кейде жеке деректер. Егер осы екі қабатты бірден ашсаңыз, қызметкер диалогтың толық көрінісін алады, ал оның міндеті үшін көбіне тек бір бөлігі ғана керек болады.

Көбіне мәселе әдейі жасалмайды. Біреуге мәселенің себебін тез түсіну үшін, модель неге біртүрлі жауап берді, қате қайдан шықты немесе контекст қайда жоғалды дегенді анықтау үшін кең қолжетімділік уақытша беріледі. Инцидент жабылады, ал қолжетімділік қайтарылмай қалады. Сосын сол рөл келесі адамға көшіріледі.

Бір дәл емес рөл команда ішінде тез таралады. Әдейі тым кең топқа әзірлеушілерді қоссаңыз болды, сұранымдар тарихы қажет емес адамдарға да көріне бастайды. Компания аудит логын ұзақ сақтаса, бір қате бір эпизодты ғана емес, ескі өтініштердің үлкен массивін ашады.

Модельдер, провайдерлер және ішкі сервистер көбейген сайын, шатасу одан әрі күшейеді. Тест орталар, проксилер, ортақ кілттер, бөлек панельдер пайда болады. Кейін трафикті бір LLM шлюзіне жинайды да, бір артық белгі бүкіл жүйеге бірден қолжетімділік беріп қояды.

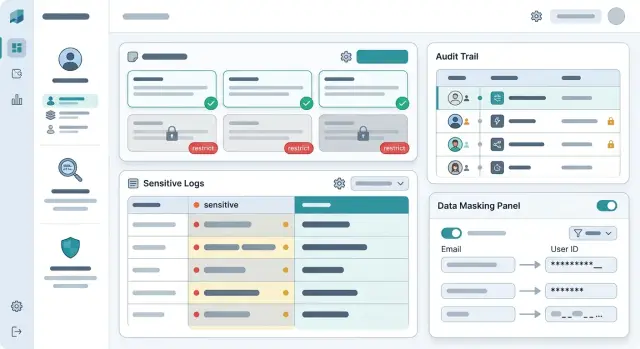

Промпттар мен деректерге қолжетімділікті бөлу тіпті қате болған күннің өзінде зиянды қатты азайтады. Әзірлеуші промпт нұсқасын, сұраным мәртебесін және техникалық белгілерді көре алады, бірақ пайдаланушының шикі мәтінін оқымайды. Қолдау немесе комплаенс оқиғалар журналын тексере алады, ал сезімтал өрістер олар үшін маскаланған болады. Бұл әрі ыңғайлы: адам өз қабатын ғана көргенде, мәселені тезірек түсінеді және “сақтық үшін” артық құқық сұрамайды.

Басында нені бөлу керек

Егер бір рөлге промпттар, толық логтар және клиент файлдары бірден ашылса, қате болары анық. Адам жүйелік нұсқауды түзетуге кіріседі де, жанында жеке деректері бар диалогтар, тіркемелер мен қызметтік токендер жатады. Артық қараулар да солай пайда болады, ал кейін оларды түсіндіру қиын.

Басынан-ақ төрт қолжетімділік аймағын бөлген дұрыс:

- промпт мәтіндері мен жүйелік нұсқаулар;

- сұраным логтары мен модель жауаптары;

- клиент деректері, файлдар және PII өрістері;

- API кілттері, лимиттер және қоңырау бағыттары.

Бұл аймақтар өзара байланысты, бірақ оларды бір адам көруі тиіс дегенді білдірмейді. Өнім командасы мен ML-инженерлер промпттарды өңдей алады, бірақ оларға сирек толық клиент деректері керек болады. Қолдауға сұраным тарихын көру пайдалы, бірақ маскаланған түрде. Кілттерге, лимиттерге және модель таңдауға арналған құқықтарды әдетте платформа немесе әкімші ұстайды, өйткені бір қате бағаға да, трафик маршрутына да оңай соққы береді.

Қарапайым ереже мынадай: сұранымның мағынасына қолжетімділік пен клиенттің тұлғасына қолжетімділік бір пакетте болмауы керек. Модельдің нашар жауабын түзету үшін әзірлеушіге көбіне промпт, техникалық белгілер, қате коды және тұлғасыздандырылған диалог үзіндісі жеткілікті.

Егер трафик қазірдің өзінде бір шлюз арқылы өтсе, мұндай ережелерді бір жерде ұстау оңайырақ. Сонда шектеулер әртүрлі провайдерлер мен ішкі сервистерге шашылып кетпейді.

Қандай рөлдер әдетте жұмыс істейді

Жұмыс схемасы әр адамға “шамамен толық” қолжетімділік беруге тырыспайды. Ол міндеттерді бүгінгі жұмысқа қажет нәрсе ғана көрінетіндей бөледі. Көпшілік команда үшін бес рөл жеткілікті.

Промпт авторы шаблондарды, жүйелік хабарламаларды және маршруттау логикасын өзгертеді. Оған тест деректері мен тұлғасыздандырылған мысалдар керек, бірақ клиенттің шикі диалогтары қажет емес. Қолданба әзірлеушісі SDK қателерін, таймауттарды, лимиттерді және сұраным параметрлерінің қате берілуін тексереді. Оған хабарлама мазмұнынан гөрі метадеректер, қате кодтары және трассировкалар пайдалырақ.

Сапа талдаушысы PII маскаланған таңдауларды қарайды. Бұл қайталануларды, hallucination-дарды және сценарийлер бойынша төмендеуді бағалау үшін жеткілікті. Қолжетімділік әкімшісі рөлдерді береді және қайтарып алады, сондай-ақ логтар аудитін үнемі тексереді. Инцидент кезекшісі қалыпты құқықтар жетпей қалған кезде өтінім бойынша уақытша қолжетімділік алады. Мұндай қолжетімділік апталап өмір сүрмеуі керек, өзі аяқталуы тиіс.

Бұл схема жақсы, өйткені ол нақты жұмыс ырғағына сай келеді. Промпт авторына клиенттің шот нөмірі сирек керек болады. Интеграция әзірлеушісіне 401 немесе 429 қатесін іздеп жүргенде толық өтініш мәтіні көбіне мүлде қажет емес.

Қарапайым мысал: банк көмекшінің баяу жауап бере бастағанына шағымданды. Әзірлеуші маршрутты, кідірісті және провайдер жауаптарын тексереді. Сапа талдаушысы тұлғасыздандырылған таңдауды қарап, мәселе промпттың жаңа нұсқасынан кейін басталғанын көреді. Промпт авторы шаблонды түзетеді. Олардың ешқайсысы шикі клиент логтарын ашпайды.

Мұнда ең жиі қате біреу: “әзірлеуші” рөлін тым кең етіп жасайды. Егер адамға кейде деректерге қолжетімділік керек болса, оны бөлек және қысқа мерзімге берген дұрыс. Сонда LLM үшін қолжетімділік рөлдері түсінікті болып қалады да, ерекше жағдайлар жиынына айналмайды.

Рөлдер схемасын қадамдап қалай жинау керек

Тізімнен емес, адамдардан және олардың үйреншікті әрекеттерінен бастаңыз. Промпттарды кім жазады, интеграцияны кім жөндейді, жауап сапасын кім бақылайды, инциденттерді кім талдайды. Осы кезеңде артық құқықтар бірден көзге түседі. Әзірлеушіге көбіне сұраным шаблондары мен метрикалар керек, бірақ клиентпен толық диалогтар қажет емес.

Сосын деректерді түрлеріне қарай бөліп шығыңыз. Промпттар, модель жауаптары, жүйелік хабарламалар, техникалық қателер, логтар аудиті және PII өрістері бөлек қабаттар деп саналса жақсы. Сонда сіз “бәріне бірдей” қолжетімділік бермейсіз, керісінше рөлдерді түсінікті бөліктерден құрасыз.

Алдымен шикі логтар кімге шынымен керек екенін шешіңіз

Шикі логтар бүкіл командаға дерлік керек болмайды. Әдетте оларды бір-екі адам ғана және тек ақаудың себебін, даулы модель жауабын немесе маршруттау қатесін табу қажет болғанда қарайды. Қалғандарына маскаланған нұсқа жеткілікті: ФИО, телефон, шот нөмірі және басқа тікелей идентификаторларсыз мәтін.

PII-ді әдепкі бойынша жасырған дұрыс. Ерекшеліктерді бөлек сипаттаған жөн: кім ашуды сұрай алады, кім бекітеді, қандай мерзімге және із қайда қалады. Егер трафик бір шлюз арқылы өтсе, бұл ережелерді PII маскалауымен, логтар аудитімен және кілт лимиттерімен байланыстыру оңайырақ, бірнеше жүйеде шашыратып ұстамайсыз.

Қолжетімділікті тапсырма мерзіміне беріңіз

Тұрақты құқықтар тез жайылып кетеді. Көп қауіпсіз нұсқа — кеңейтілген қолжетімділікті бірнеше сағатқа немесе бір инцидентке беру де, кейін оны автоматты түрде жабу. Сонда “уақытша” қолжетімділік айлар бойы жүрмейді және сезімтал логтарды команданың жартысына ашып тастамайды.

Іске қоспас бұрын схеманы бір тірі сценарийде тексеріңіз. Мысалы, әзірлеуші модель жауабындағы қатені іздейді, ал қолдау қызметкері тек тикет, сұраным статусы және маскаланған диалог үзіндісін көреді. Егер мұндай тапсырма үшін де адамдарға бәрібір толық қолжетімділік сұрауға тура келсе, схема әлі дайын емес.

Жылдам тексеру бірнеше минут алады:

- адам тапсырманы орындай алмайтындай дәрежеде емес, тек міндетіне қажет деректерді ғана көреді;

- PII ашу бөлек келісуді талап етеді;

- уақытша қолжетімділік өздігінен аяқталады;

- логтар аудиті кімнің және не үшін сезімтал үзіндіні ашқанын көрсетеді.

Егер бұл сценарий қолмен айналып өтусіз өтсе, схема қағаз жүзінде ғана емес, шын өмірде де жұмыс істеп тұр.

Ыңғайлы отладканы қалай сақтап қалуға болады

Әзірлеушіге сұранымның толық мәтіні сирек керек болады. Қоңырау неге құлағанын түсіну үшін көбіне қызметтік бөлігі жеткілікті: қай маршрут іске асты, қай модель жауап берді, сұраным қанша уақытқа созылды және қате қай кезеңде шықты. Мұны бірден көрсе, команда ақауларды тезірек жөндейді және себепсіз сезімтал логтарға кірмейді.

Сұраным карточкасында көбіне мәртебе мен қате коды, request ID мен қоңырау уақыты, модель, провайдер, маршрут нұсқасы, кідіріс, токен саны, retry саны, сондай-ақ PII маскаланғаны мен валидация нәтижесі жеткілікті. Инциденттердің басым бөлігі үшін осының өзі жеткілікті. Егер сұраным маршрут өзгергеннен кейін құлай бастаса, инженер мәтінді оқымай-ақ таймауттың өскенін немесе нақты провайдердің істен шыққанын көре алады.

Request ID, trace ID және промпт нұсқасын бөлек сақтаңыз. Бұл қарапайым, бірақ өте пайдалы тәсіл. Егер команда қате v17 промпттан кейін шыққанын көрсе, пайдаланушының барлық хабарламасын ашудың қажеті болмайды. Шаблон нұсқасын, қоңырау параметрлерін және маршрутты салыстыру жеткілікті.

Күрделі жағдайлар үшін қауіпсіз таңдаулар дайындаңыз. Бұл шикі логтар емес, маскаланған өрістер, қысқартылған үзінділер және қызметтік белгілері бар жазбалар жиыны. Егер мәселе JSON-схемада, өріс ұзындығында немесе күн форматынында болса, мұндай жиын көбіне жетеді. Банкте бұл тіпті ыңғайлы: инженер өріс бос келгенін немесе қате форматта келгенін көреді, бірақ шот нөмірін, атын және басқа жеке деректерді көрмейді.

Толық қолжетімділік кейде бәрібір қажет болады. Ондайда команда әкімшіге чатта жазбайды, қысқа сұрау рәсімдейді: себепті, request ID немесе нақты уақыт аралығын, кім мақұлдағанын, қанша уақытқа керек екенін және қай инцидентке қатысты екенін көрсетеді. Қолжетімділікті бірнеше күнге емес, бірнеше сағатқа берген дұрыс. Уақыт біткен соң жүйе оны өзі жауып, аудитке жазуы тиіс. Осындай схема арқылы отладка тежелмейді, ал хаос азаяды.

Банк қолдау командасына арналған мысал

Чат-көмекшісі карталар, аударымдар және бұғаттау бойынша жұмыс істейтін банкті елестетейік. Бір күні команда бірден үш сигнал алады: бот тым қатаң үнмен жауап берді, бір модель қоңырауы қатемен аяқталды, ал клиент даулы диалогқа шағым түсірді.

Егер бәрінде логтарға ортақ қолжетімділік болса, артық шу басталады. Продакт жеке деректерді көреді, ал оған тек промпт мәтіні мен релиз нұсқасы керек. Әзірлеуші клиенттің бүкіл диалогын оқиды, бірақ қате себебін табу үшін оған көбіне қате коды, жауап беру уақыты және қоңырау маршруты ғана жеткілікті.

Дұрыс схема болғанда әр адам өз қабатын қарайды. Продакт промптты түзетеді, нұсқалар мен тұлғасыздандырылған диалог үзінділерін көреді. Әзірлеуші қоңырау трассировкасын тексереді: мәртебе, кідіріс, токендер, retry, таңдалған провайдер және PII орнына маскаланған өрістер. Комплаенс қызметкері даулы диалогты бөлек контурда ашады және кім, не үшін қолжетімділік сұрағанын көреді.

Айталық, клиент: “Неге менің картадан аударымым өтпей тұр?” — деп жазды. Бот тым сенімді жауап беріп, банк чат арқылы рұқсат етпейтін қадам ұсынды. Продакт жүйелік промптты түзетеді, операторға эскалация ережесін қосады және жаңа нұсқаны жариялайды. Оған карта нөмірі, операциялар тарихы және клиенттің телефоны қажет емес.

Сол уақытта әзірлеуші екінші істен шығуды талдайды. Ол бір сұранымның басқа модельге кеткенін, таймаут алғанын және retry-ден кейін қысқартылған жауап қайтарғанын көреді. Мұндай тексеру үшін техникалық лог жеткілікті: request ID, маршрут, лимиттер, маскаланған аргументтер және провайдер жауабы. Клиенттің толық диалогы қажет емес.

Комплаенс шағымды бөлек қарайды. Ол даулы диалогты оқиды, PII маскаланғанын тексереді және логтар аудитін қарайды: жазбаны кім ашты, промптты кім өзгертті және жүйе бұл жауапты клиентке қашан көрсетті.

Осылайша промпттар мен деректерге қолжетімділікті бөлу тәжірибеде жақсы жұмыс істейді: команда мәселені тез жөндейді, бірақ сезімтал логтарды бәріне бірдей ашпайды.

Көбіне қай жерде қателеседі

Ең қымбат қате сырттай зиянсыз көрінеді. Біреуге багты тез жөндеу немесе интеграцияны тексеру үшін уақытша “admin” рөлі беріледі де, кейін қолжетімділік алынбай қалады. Бір айдан соң бұл уақытша шара емес, бақылаудағы үнсіз тесікке айналады.

Тағы бір жиі мәселе — боевой және тесттік сұранымдарға арналған бір журнал. Іздеу оңайырақ сияқты көрінеді, бірақ тест кейстерімен бірге шынайы жеке деректер, диалог бөліктері және ішкі промпттар түсіп кетеді. Егер компания промпттарға қолжетімділікті деректерге қолжетімділіктен бөлуге тырысса, аралас журнал бұл ережені ең әлсіз жерінен бұзады.

Келесі қате өскен командалардың көпшілігінде кездеседі: отладкаға көмектесетіндердің бәріне толық лог ашылады. Логика түсінікті — неғұрлым көп көрінсе, себеп соғұрлым тез табылады. Іс жүзінде қателердің басым бөлігі метадеректер, жауап коды, промпт нұсқасы, модель атауы және контекст ұзындығы бойынша талданады. Шикі мәтін сирек және тек анық себеп болғанда керек.

Адамдардың міндеті компания құқықтарды қайта қарағаннан тезірек өзгереді. Жұмысқа қабылдағанда қолжетімділік мұқият тексеріледі, бірақ кейін команда ауысқанда, жоба өзгергенде немесе шұғыл тапсырмадан соң оны қайта қарауды ұмытып кетеді. Нәтижесінде инженер ескі құқықтарын жай ғана ешкім қайтып оралмағандықтан сақтап қалады.

Мына белгілерді көрсеңіз, проблема әдетте онсыз да бар:

- уақытша құқықтар тапсырманың өзінен ұзағырақ өмір сүреді;

- боевой және тесттік жазбалар бір жерде жатады;

- шикі сезімтал логтарды баг жөндейтіндердің бәрі көреді;

- құқықтар тек жұмысқа қабылдағанда ғана қайта қаралады;

- шикі логтарды көру үшін себеп түсіндіру талап етілмейді.

Соңғы қате басқаларының бәрін соңынан ілестіріп әкеледі. Компания аудит логын сақтайды, бірақ шикі логтарды кім және не үшін ашқанын жазбайды. Онда қызметкер жүйеге кіргенін білуге болады, бірақ оның жұмысқа қажет себебі болды ма, жоқ па — түсіну мүмкін емес. Инцидентті талдау үшін бұл жеткіліксіз.

PII маскалауы мен логтар аудиті бұрыннан болса да, кең қолжетімділік бәрібір тәуекел болып қала береді. Бұл шаралар көмектеседі, бірақ LLM үшін қалыпты қолжетімділік рөлдерін алмастырмайды.

Іске қосар алдындағы жылдам тексеріс

LLM-ді продакшнға қоспас бұрын қысқа қолжетімділік тексерісінен өтіңіз. Ол он минут алады және схема қай жерде әлі ағып тұрғанын жақсы көрсетеді.

Алдымен иелерін тексеріңіз. Әр қолжетімділіктің нақты адамы болуы керек, ал абстрактылы “платформа командасы” немесе “әзірлеушілер” емес. Бірден мерзімін белгілеңіз: апта, ай немесе тоқсан. Мерзімсіз қолжетімділік жоспарланғаннан да ұзақ өмір сүреді.

Кейін логтардың өзін қараңыз. PII-ді бірінші инциденттен кейін емес, әдепкі бойынша жасырып қойған дұрыс. Отладка үшін көбіне маскаланған өрістер, сұраным идентификаторы, жауап уақыты және қате коды жеткілікті. Толық шикі лог сирек керек.

Мына бес қарапайым сұраққа жауап берген пайдалы:

- қазір шикі логтарды кім көреді;

- сезімтал деректерге уақытша қолжетімділікті кім мақұлдайды;

- қызметкер мұндай қараудың себебін қайда жазады;

- қолжетімділік беру әрекеті журналға түсе ме;

- кім рөлдерді және қашан өзгерткенін түсінуге бола ма.

Көбіне сәтсіздік өнімнің өзінде емес, қызметтік құралдарда жатады. Компания интерфейстегі құқықтарды мұқият баптайды, бірақ логтарды, trace-терді және дамптарды ұмытып кетеді. Нәтижесінде адам өнім ішінде деректі көрмейді, бірақ техникалық контурда оны еркін оқи алады.

Сезімтал қараулар үшін қысқа әрі ашық негіздеме сұраңыз. Көбіне бір жол жеткілікті: “4821 өтінімі бойынша клиент шағымын талдау” немесе “модель жауабындағы ақау себебін іздеу”. Бұл ешкім ашпайтын ұзақ регламенттен әлдеқайда жақсы тәртіп қалыптастырады.

Егер трафик бір шлюз арқылы өтсе, мұндай тексерудің бір бөлігін орталықтандыру ыңғайлы. Бірақ соның өзінде командаға шикі деректерді кім көретіні мен қандай мерзімге көретіні туралы бөлек шешім керек.

Соңғы тест өте қарапайым. Бір әзірлеуші, бір талдаушы және бір қолдау қызметкерін алыңыз. Оларға типтік тапсырмалар беріп, жолай артық қолжетімділік беріліп кетпей ме, соны бақылаңыз. Егер берілсе, схеманы әлі де қарапайым ету керек.

Әрі қарай не істеу керек

Бірінші қадам өте практикалық: бір рөлдер кестесін жасаңыз. Тимлидтің басында емес және әртүрлі қалтадағы жазбаларда емес. Бір жерде кім промпттарды өзгерте алады, кім шикі логтарды көреді, кім тек тұлғасыздандырылған деректермен жұмыс істейді, кім уақытша қолжетімділік береді және қандай мерзімге — бәрі көрініп тұруы керек.

Жанына бір анық келісу процесін бекітіңіз. Егер біреуге ақауды талдау үшін сезімтал логтарға қолжетімділік керек болса, команда үш нәрсені білуі тиіс: сұрауды кім береді, оны кім мақұлдайды және қолжетімділік қашан алынады. Бұл процесс қаншалықты қарапайым жазылса, күнделікті жұмыста кездейсоқ ерекшеліктер соншалықты азаяды.

30-40 минуттық қысқа талқылау өткізу пайдалы: әзірлеу, қауіпсіздік және өнім командасымен бірге. Әзірлеушілер әдетте ыңғайлы отладканы ойлайды. Қауіпсіздік PII, аудит және сақтау мерзіміне қарайды. Өнім сирек жағдайларды күнделікті жұмыстан бөлуге көмектеседі. Мұндай әңгімеден кейін даулы жерлер айтарлықтай азаяды.

Ең аз рөлдер жиыны әдетте былай көрінеді: шикі логтарға қолжетімділігі жоқ промпт редакторы; тест деректері мен маскаланған продакшн логтары бар әзірлеуші; өтінім бойынша уақытша қолжетімділік алатын инцидент кезекшісі; толық аудит журналына қол жеткізетін қауіпсіздік қызметкері; айына бір рет артық құқықтарды тексеретін сервис иесі.

Ай сайынғы қайта қарауды ниетке емес, күнтізбеге қойған дұрыс. Әсіресе уақытша қолжетімділіктерге, ескі есептік жазбаларға және шұғыл тапсырма үшін кеңейтіліп, кейін қайтарылмай қалған рөлдерге назар аударыңыз. Артық тәуекел көбіне дәл сол жерде пайда болады.

Егер команда қазірдің өзінде airouter.kz сайтындағы AI Router-ды қолданып жүрсе, логтар аудитін, PII маскалауын және кілт лимиттерін бір жерден ұстау жеңілдейді. Қазақстандағы компаниялар үшін бұл деректерді ел ішінде сақтау маңызды болғанда, бақылауды бірнеше провайдерге шашпай ұстаудың ыңғайлы жолы.

Дайын схеманың айқын белгісі қарапайым. Жаңа әзірлеуші бес минуттың ішінде қандай қолжетімділікті бірден алатынын, қандайсын уақытша сұрай алатынын және неге деректерге толық қолжетімділік сирек берілетінін түсінеді. Егер мұны қысқа айту мүмкін болмаса, рөлдер схемасын әлі де жеңілдету керек.

Жиі қойылатын сұрақтар

Неге промпттар мен логтарға қолжетімділікті бөлу керек?

Өйткені бұлар әртүрлі міндеттер мен әртүрлі қауіптер. Әзірлеушіге көбіне промпт мәтіні, нұсқа, маршрут және қате коды керек, ал клиенттің бүкіл жазбасы қажет емес. Қолжетімділікті бөлек ұстасаңыз, сезімтал деректерді кездейсоқ көру азаяды, ал инциденттерді талдау жылдамырақ жүреді.

Шын мәнінде кімге сыры ашық логтар керек?

Әдетте тек инцидент бойынша кезекшіге, комплаенс немесе қауіпсіздік қызметкеріне, әрі ол да қысқа мерзімге ғана керек болады. Күнделікті жұмыс үшін командаға көбіне маскаланған логтар, request ID, trace ID және техникалық белгілер жеткілікті.

Толық сұраным мәтінінсіз LLM-ді дұрыс отладка жасауға бола ма?

Иә, көп жағдайда онсыз да болады. Таймауттар, 401 және 429 қателері, кідірістің өсуі, маршруттың бұзылуы немесе сәтсіз retry клиенттің мәтінін оқымай-ақ метадеректерден көрінеді. Толық лог тек даулы жағдайларда және нақты себеп болса керек.

Схеманың алғашқы нұсқасында қандай рөлдер болуы керек?

Бірінші кезекте бес рөлден бастаңыз: промпт авторы, қолданба әзірлеушісі, сапа талдаушысы, қолжетімділік әкімшісі және инцидент кезекшісі. Осындай жиынтық қалыпты жұмысты жауып, бәріне дерлік толық қолжетімділік беріп жіберу әдетін азайтады.

Сезімтал деректерге уақытша қолжетімділікті қалай дұрыс беру керек?

Оны нақты бір инцидентке беріп, аяқталу уақытын бірден қойыңыз. Адам себепті, request ID немесе уақыт аралығын көрсетуі керек, ал жүйе қолжетімділікті өзі жауып, оны аудитке жазып қоюы тиіс.

Логтарда әдепкі бойынша нені маскалау керек?

ФИО, телефон, шот нөмірі, мекенжай, құжаттар және басқа да тікелей идентификаторларды жасырыңыз. Клиенттің жеке деректері жиі кездесетін болса, еркін мәтіннің бөліктерін де маскалаған пайдалы.

Неге тесттік және боевой логтарды бір жерде сақтау дұрыс емес?

Өйткені мұндай араласу қауіпсіз отладка мен нақты деректерге қолжетімділіктің арасындағы шекараны бұзады. Адам тесттік кейсті көремін деп келеді де, жанында боевой жазбаларды, тіркемелерді және ескі клиент өтініштерін көреді.

Әзірлеушілердің құқығы тым кең екенін қалай білуге болады?

Белгісі қарапайым: әзірлеуші сыры ашық диалогтарды бөлек сұранымсыз және қолжетімділік мерзімінсіз оқи алады. Тағы бір жаман белгі — уақытша құқықтар апталап тұрады, ал ескі рөлдер тапсырма ауысқаннан кейін қайта қаралмайды.

Продакшнға қоспас бұрын схеманы қалай тез тексеруге болады?

Үш типтік тапсырманы алыңыз: модель жауабының қателігі, клиенттің шағымы және промптты түзету. Егер соларды шешу үшін адамдар үнемі деректерге толық қолжетімділік сұрай берсе, схема әлі шикі. Егер тапсырмалар маскаланған логтар мен техникалық белгілер арқылы шешілсе, бағыт дұрыс.

Бір LLM-шлюз қолжетімділікті бақылауға көмектесе ме?

Иә, өйткені ережелерді әртүрлі провайдерлер мен сервистерге шашпай, бір жерде ұстау оңайырақ. Бір LLM-шлюз арқылы рөлдерді, PII маскалауын, логтар аудитін және кілт лимиттерін байланыстыру ыңғайлы, әсіресе компанияға деректерді ел ішінде сақтау керек болса.