LLM үшін API-кілттерді қайда сақтау және оларды қалай ротациялау керек

Серверлерде, CI-де және локальды түрде LLM API-кілттерін қайда сақтау керек: кодта, образдарда, чаттарда және логтарда құпия қалдырмайтын қарапайым схема.

API-кілттер неге ағып кетеді

Тіпті ұқыпты команда да әдеттегі жұмыс күнінде құпиясын жоғалтып алуы мүмкін. Көбіне мәселе салғырттықта емес, кілттің тым көп жерден өтетінінде: әзірлеушінің ноутбугы, орта айнымалылары, CI, сервер, мониторинг, чат, тикеттер. Нүктелер неғұрлым көп болса, оны қате жерде көрсетіп қою ықтималдығы соғұрлым жоғары.

Ағып кету сирек жағдайда ғана дабыралы бұзудан басталады. Көбіне бәрі әдеттегі нәрседей көрінеді. Әзірлеуші кілтті код мысалына қойып, өшіруді ұмытып кетеді. Біреу сұраулардың толық логын қосады. Біреу қате скриншотын жалпы чатқа жібереді. Біреу терминалда токенмен команда орындап, ол shell тарихында қалып қояды. Осындай бір оқиға кейін репозиторийде, логтарда және хат алмасуда айлап жүре береді.

Көбіне құпиялар код пен конфигурацияда «бес минутқа ғана қойылған» кезде шығып кетеді. Логтар да артта қалмайды, егер қосымша сұрау тақырыптарын, қате мәтінін немесе орта айнымалыларын жазса. Бөлек мәселе — скриншоттар, видео және CI-дегі debug, мұнда командалар жиі толық басылып шығады.

API-кілттің қаупі кәдімгі парольден жоғары. Пароль әдетте адамға байланып тұрады: аккаунтқа кіру, екі фактор, сессия тарихы, хабарламалар бар. Кілт көбіне сервиске байланып, үнсіз жұмыс істей береді. Егер ол ұрланса, шабуылдаушыға жүйеге «кірудің» қажеті жоқ. Ол жай ғана сіздің қосымшаңыздың атынан сұраулар жібере бастайды, ал сіз қолжетімділікті кері қайтарғанша жұмыс жалғаса береді.

Тағы бір жиі қателік — бәріне ортақ бір кілт. Басында бұл ыңғайлы: баптауы аз, іске қосу оңай. Кейін бақылау жоғалады. Қай сервис бюджетті жеп жатқанын, кім лимитті таңдағанын және күмәнді трафик қайдан шыққанын түсіну қиын. Ал кілт ағып кетсе, оны бірден барлық жерде ауыстыруға тура келеді: серверлерде, CI-де және команданың жергілікті ортасында.

Әдеттегі жағдай былай көрінеді. Backend әзірлеуші модельдің жаңа шақыруын тексеріп, жұмыс істеп тұрған кілтті жергілікті файлға көшіреді де debug-логтарды қосады. Тест құлайды, ол скриншотты жалпы чатқа жібереді. Суретте токеннің бір бөлігі көрінеді, ал CI логтарында Authorization тақырыбы толық жатыр. Ешкім әдейі қате жасаған жоқ, бірақ құпия бірнеше жүйеге тарап кетті.

Сондықтан қорғаныс адамдардың ұқыптылығына сеніп құрылмайды. Құпиялар кодқа түспейтін, логтарға басылмайтын және бәріне таратылмайтын схема керек.

LLM-инфрақұрылымында нені құпия деп санау керек

Мәселе көбіне «кілттерді қайда сақтау керек?» деген сұраққа жетпей тұрып басталады. Команда нақты не нәрсе құпия екенін келіспей алады. Бір адам тек провайдердің API-кілтін қорғайды, ал екіншісі CI токенін еркін коммиттей салады, өйткені «ол production емес қой».

LLM-инфрақұрылымында құпия деп тек модельге қолжетімділікті ғана емес, сонымен бірге қолжетімділік беретін, құқықты кеңейтетін немесе деректерді ашатынның бәрін санау керек: провайдерлер мен шлюздердің API-кілттері, CI мен backend үшін қызметтік токендер, refresh token, webhook secret, signing key, дерекқорларға, кезектерге, векторлық хранилищелерге, логтау жүйелеріне арналған парольдер мен DSN-дер, сондай-ақ айнымалылардың нақты мәндері бар жеке конфигтер.

Репозиторийде тек өзінен-өзі қолжетімділік бермейтін нәрсені ғана ұстауға болады. .env.example, айнымалылар атаулары, қажет рұқсаттар тізімі, модельдердің ашық атаулары, base URL, функция жалаушалары және баптау нұсқаулықтары жарайды. Нақты мәндерді сақтау болмайды, жоба тестілік болса да, репозиторий жабық болса да, кілт бір аптаға ғана берілсе де.

Қолжетімділікті орта бойынша бірден бөліп алған дұрыс. Dev, staging және production әртүрлі міндет шешеді, әрі олардың қатері де бөлек. Егер біреу dev-кілтті кездейсоқ сыртқа шығарса, сіз тек уақыт жоғалтасыз. Егер сол кілт production-ға да қолжетімді болса, бөтен сұраулар, артық шығын және нашар аудит аласыз.

Әртүрлі ортаға бөлек кілттер логтарды да, ротацияны да жеңілдетеді. Инциденттен кейін тек staging-ті өшіріп, жұмыс трафигіне тимеуге болады. Бұл лимиттерге, деректерді бүркемелеуге және журналдарға қолжетімділікке де қатысты.

Жеке және қызметтік кілттерді араластырмаңыз. Жеке кілт адамға жергілікті тексеру мен қысқа эксперименттерге керек. Қызметтік кілт қосымшаға, CI-ге немесе фондық тапсырмаға керек. Егер backend production-ға инженердің жеке кілтімен қосылса, қалыпты аудит болмайды, ал жұмыстан шығару не рөл ауыстыру тез арада проблемаға айналады.

Қарапайым ереже: адам пайдаланатынның бәрін код қолданатыннан бөліңіз. Сонда қызметкердің қолжетімділігін қайтарып алу production-ды бұзбайды, ал қызметтік құпияны ауыстыру команданың локальды жұмысына кедергі келтірмейді.

Кілттерді серверлерде қайда сақтау керек

Production-серверде API-кілт репозиторийде, контейнер образында немесе дискідегі .env файлында тұрмауы керек. Мұндай файлдар оңай backup-қа, snapshot-қа және қызметтік архивтерге түсіп кетеді. Біреу диагностикалау үшін серверді көшірсе, құпия да сонымен бірге көшіп кетеді.

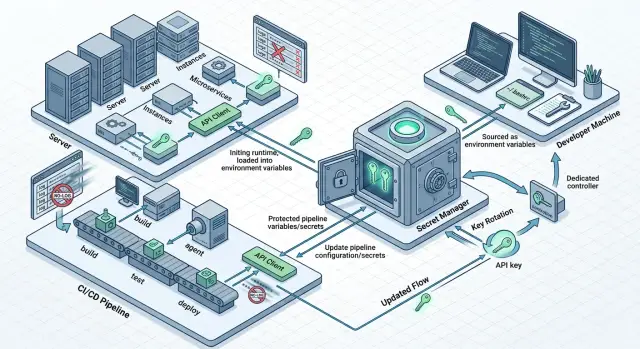

Тиімді шешім — secret manager. Бұл cloud secret manager, Vault немесе құпияларды қосымшадан бөлек сақтайтын ішкі сервис болуы мүмкін. Сервер кілтті іске қосылғанда алады немесе сұраныспен тартып алады. Сонда сіз құпияны барлық машинадан қолмен іздемей-ақ, бір жерден ғана ауыстырасыз.

Әдетте екі схема жеткілікті. Біріншісі: қосымша құпияны іске қосылғанда алады да, оны тек жадында ұстайды. Екіншісі: қатынасты тез қайтару керек және сервис көп болса, қосымша құпияны қысқа сессиялармен сұратады. Бірінші схема қарапайым. Екінші схема қолжетімділік жиі өзгеретін жерде ыңғайлы.

Бір ортақ кілтті барлық сервиске қолдану көбіне артық қауіп тудырады. Веб-қосымшаға, worker-ге және ішкі admin-сервиске бөлек кілт берген дұрыс. Сонда лимитті кім жұмсап жатқанын және ағып кету қай жерде болғанын бірден көруге болады. Зиянды да шектеу оңай: әр сервистің өз лимиті, өз рұқсаттар жиыны және аудит логтарында өз атауы болады.

Құпияның өзі жиі сақтау орнынан емес, диагностикадан ағып кетеді. Әзірлеуші орта айнымалылар тізімі бар қызметтік бетті ашады, debug-логқа токен жазады немесе қате дампын мониторинг жүйесіне жібереді. Осыдан кейін тіпті жақсы сақтау орны да көп көмектеспейді.

Екі нәрсені тексеріңіз. Қосымша орта айнымалыларын толық баспауы керек, debug-режимде де. Ал қате өңдеушілер токендерді, Authorization тақырыптарын және соған ұқсас жолдарды маскілеуі тиіс.

Бұл жердегі ереже қарапайым: сервер құпияны ала алады, бірақ оны адамға көрсетуге болмайды. Егер токен тек LLM API-ге шығатын сұрауға керек болса, оны процестің жадында сақтаңыз, дискіге жазбаңыз және қызметтік беттерге шығармаңыз. Бұл кәдімгі ақаулар мен түнгі debug кезінде де қауіп-қатерді айтарлықтай азайтады.

CI-де құпияларды қалай сақтау керек

CI үшін жауап көп жағдайда біреу: құпияларды CI жүйесінің қорғалған айнымалыларында немесе пайплайн тек тапсырма уақытына ғана қол жеткізетін сыртқы сақтау орнында сақтаңыз. Кілттерді YAML файлдарына, Dockerfile-ға, тест деректеріне және команда үлгілеріне салмаңыз. Репозиторий көшіріліп, fork жасалып, кэшке жиі түседі.

Құпия build-тің барлық қадамында қатардан өтіп кетпеуі тиіс. Линтер қадамы деплой токенін көрмеуі керек, ал frontend build production LLM кілтін алмауы тиіс. Қолжетімділік аймағы неғұрлым тар болса, біреу айнымалыны логқа шығарып жіберсе немесе артефакт сақтап қойса, зиян да соғұрлым аз болады.

Жақсы схема әдетте былай көрінеді:

- Тест, build және production үшін құпиялар бөлек.

- Dev, staging және production үшін бөлек мәндер қолданылады.

- Құпиялар тек шынымен керек job-тарға ғана беріледі.

- Деплой қысқа өмір сүретін токен алады, тұрақты кілт емес.

Мұндай тәсіл ротацияны жеңілдетеді. Егер тест токені ағып кетсе, тек соны ауыстырасыз. Егер деплой 10-15 минуттық уақытша токен арқылы жүрсе, оны ұзақ пайдалану мүмкін болмайды.

Ең көп мәселе әдетте build логтарынан шығады. Адамдар echo қосады, shell-дің егжей-тегжейлі режимін ашады немесе debug үшін орта айнымалыларының бәрін басып шығарады. Содан кейін құпия job тарихына, хабарламаларға және кейде сыртқы мониторинг жүйелеріне кетеді. Сондықтан CI-де құпияларды маскілеңіз, сезімтал айнымалылармен командалардың шығуын өшіріңіз және пайплайн қандай артефакт сақтайтынын тексеріңіз.

Қауіпті деп логқа жазатын кез келген қадамды санаған дұрыс. Оған жұмыс шынымен басталмайтынның ғана бәрін беріңіз.

Егер команда модельдерге біртұтас шлюз арқылы қосылса, бір base_url кезінде staging пен production үшін әртүрлі кілт ұстау ыңғайлы. Код дерлік өзгермейді, ал құқықтар мен лимиттер орта бойынша бөлек қалады. AI Router қолданатын командалар үшін бұл әсіресе ыңғайлы: бұрынғы SDK-ларды және OpenAI-үйлесімді эндпоинтті сол күйі қалдырып, қолжетімділік пен лимиттерді бөлек кілттерге бөлуге болады.

Құпиясыз локальды қалай жұмыс істеу керек

Локальды әзірлеу күрделі шабуылдардан емес, әдеттерден бұзылады. Біреу токенді .env-ке салып қояды, кейін файлды кездейсоқ коммиттеп жібереді. Біреу кілтті тікелей терминал командасына енгізеді де, ол shell тарихында қалып қояды.

Негізгі ереже қарапайым: репозиторийде бір де бір тірі құпия болмауы керек. .env-те де, config.yaml-да да, сұрау мысалдарында да, тесттерде де жоқ. Репозиторий тек пішінді, ал мазмұнды емес, сақтауы керек.

Ол үшін мәндері жоқ .env.example сияқты үлгі керек. Онда тек айнымалы атаулары қалады: LLM_API_KEY=, LLM_BASE_URL=, MODEL_NAME=. Жаңа әзірлеуші үлгіні жергілікті .env-ке көшіреді, ал нақты деректерді чаттан не README-ден емес, қорғалған жерден алады.

Жұмыс істейтін құпияларды жүйелік хранилищеде немесе командалық пароль менеджерінде сақтаған жақсы. Ноутбукта бұл Keychain, Credential Manager немесе соған ұқсас құрал болуы мүмкін. Сонда токен жоба қалтасында ашық мәтін болып жатпайды және кездейсоқ коммитке кетпейді.

Локальды жұмыс үшін бөлек dev-кілт керек. Әзірлеушіге серверде немесе CI-де қолданылатын дәл сол кілтті бермеңіз. Жергілікті токеннің лимиті төмен, квотасы бөлек және мүмкін болса тек тест модельдеріне қолжетімді болғаны дұрыс.

Қысқа схема мынадай:

- репозиторийде тек

.env.exampleжәне айнымалылар сипаттамасы болады; - локальды

.env.gitignore-ға қосылған; - нақты токендер жүйелік хранилище немесе пароль менеджерінде сақталады;

- әзірлеу үшін бөлек dev-кілт қолданылады.

Көзге бірден түсе бермейтін тағы бір мәселе — командалар тарихы. Егер әзірлеуші терминалда export LLM_API_KEY=... сияқты нәрсе орындаса, токен shell history-ге сақталып қалуы мүмкін. Ондай қателіктен кейін экрандағы жолды өшіру аз. Тарихты тазалау, жаңа кілт шығару және оның IDE, терминал не локальды скрипт логтарына түспегенін тексеру керек.

Жақсы тест өте қарапайым: жобаны таза машинаға көшіріп, нұсқаулық бойынша іске қосып көріңіз. Егер қосымша құпияны хат алмасудан іздемей және кодқа қолмен түзету енгізбей іске қосылса, схема дұрыс жұмыс істеп тұр деген сөз.

Кілттерді қадамдап қалай ротациялау керек

Ротацияны соза бермеңіз. Бір кілт production-да неғұрлым ұзақ өмір сүрсе, оның ескі логта, дампта, скриншотта немесе CI-дегі айнымалыда болып қою ықтималдығы соғұрлым жоғары.

Жұмыс істейтін схема мынадай: жаңа кілт сұрауларды ескі кілтті өшірмей тұрып-ақ қызмет ете бастау керек. Әйтпесе үзілісті өзіңіз жасап аласыз.

- Алдымен барлық қолданыстағы кілттер тізімін жинаңыз. Әрқайсысына иесін, сақтау орнын, оны пайдаланатын сервистерді және ауыстыруға жауапты адамды көрсетіңіз.

- Жаңа кілтті алдын ала шығарыңыз. Ескісін бірден өшірмеңіз. Екі кілт қатар өмір сүретін қысқа уақыт қалдырыңыз.

- Құпияны кодта не сервердегі конфигурация файлында емес, secret manager-де жаңартыңыз. Содан кейін құпияны іске қосылғанда ғана оқитын сервистерді қайта жүктеңіз.

- Ауыстырғаннан кейін нақты сұрауларды бірден тексеріңіз. Авторизация қателерін, 401 мен 403-тің өсуін, лимит шығынын және істен шығу алерттерін қараңыз.

- Трафик жаңа кілт арқылы жүріп жатқанына көз жеткізген соң, ескі кілтті өшіріп, ротация күнін өзгерістер журналында белгілеңіз.

Тәжірибеде көбіне үшінші қадам бұзылады. Команда құпияны жаңартады, бірақ воркерлердің бір бөлігі оны жадында ұстап тұрғанын ұмытады. Соның салдарынан сұраулардың бір бөлігі өтеді, бір бөлігі құлайды. Егер сервис конфигті кэштесе, оған нақты restart беріп, жаңа процестің шынымен жаңа құпиямен көтерілгенін тексеріңіз.

Әдеттегі мысал: сізде backend, task queue және prompt-тарды бағалайтын nightly job бар. Үшеуі де LLM API-ге қосылады. Егер сіз кілтті тек backend-та ауыстырсаңыз, сайт жұмыс істей береді, ал фондық тапсырмалар кейіннен қателер бере бастайды. Сондықтан тұтынушылар тізімін ротация күні емес, алдын ала жүргізген дұрыс.

Егер команда тікелей интеграциялар жиынының орнына бір LLM-шлюз қолданса, ротация әдетте жеңілдеу болады: әртүрлі провайдерлердің бірнеше кілтін емес, менеджердегі бір құпияны ауыстырасыз. Бірақ тәртібі бірдей. Алдымен жаңа кілт, содан кейін трафикті тексеру, тек содан кейін ескісін өшіру.

Командаға арналған қарапайым мысал

Кішкентай SaaS-командада екі LLM сценарийі бар: өнім ішіндегі чат және өтінімдерді белгілеуге арналған түнгі batch-тapсырмалар. Екеуі де бір шлюзге жүгінеді, бірақ құпиялары бөлек. Осылайша шығынды көру, лимит қою және бір қателікпен бәрін бірден бұзып алмау жеңіл.

Production-да команда әр контур мен жүктеме түріне бір-бірден қызметтік кілт ғана сақтайды. Чат кілті backend қызметінің secret manager-інде тұрады. Batch-тapсырма кілті бөлек сақталады, өйткені оның лимиті басқа, іске қосылу кестесі басқа және бюджетті күтпеген жерде жағып жіберу қаупі жоғары.

Схема мынадай болуы мүмкін:

prod-chat— қосымшадан келетін пайдаланушы сұраулары;prod-batch— фондық тапсырмалар мен қайта өңдеу;dev-shared— тест стенді және қолмен тексеру;personal-dev— кішкентай лимиті бар әзірлеушінің жеке кілті.

CI құпияны тұрақты сақтамайды. Деплой кезінде пайплайн secret storage-дан қажетті production кілтін алады, оны сервистің орта айнымалыларына қояды да, job аяқталған соң қолжетімділікті жоғалтады. Тест үшін CI бөлек dev-shared қолданады немесе модельді нақты шақыру қажет болмаса, мүлде mock-пен жұмыс істейді.

Локальды түрде әзірлеуші құпияны репозиторийге, Dockerfile-ға немесе хат алмасуға салмайды. Ол .gitignore-ға қосылған жергілікті .env-ке personal-dev жазып, қатаң лимитпен жұмыс істейді. Ноутбук жоғалса немесе кілт логқа түссе, зиян шектеулі болады.

Қызметкер жұмыстан шыққанда схема бұзылмайды. Команда оның SSO-сын, secret manager-ге қолжетімділігін және жеке dev-кілтін өшіреді. Production-кілттерді ауыстырудың қажеті болмауы мүмкін, өйткені бұрынғы қызметкер оларды ашық түрде көрмеген және өз құрылғысында сақтамаған.

Жиі қателіктер

Мәселенің басым бөлігі бұзудан емес, тезірек істей салу тілегінен басталады. Токенді «уақытша» ыңғайлы жерге салады, ал ол кейін жобадан да ұзақ өмір сүреді.

Ең қымбат қате — барлық қызметкерге және барлық сервистерге бір кілт беру. Басында бұл ыңғайлы көрінеді: backend, тест, скрипттер және команданың бірнеше адамы үшін бір токен. Кейін біреу демалысқа кетеді, біреу қолжетімділікті өзгертеді, сервистің жүктемесі өседі, ал сіз лимитті кім жағып жібергенін және қай процесс шығынды өсіргенін түсінбей қаласыз. Мұндай кілтті кері қайтару да ауыр: бәрі бірден бұзылады.

Көбіне рөлдер мен міндеттер бойынша бөлек құпия беру дұрысырақ. Сервистің өз кілті, CI-дің өз кілті, локальды әзірлеудің уақытша кілті, әр адамға өмір сүру мерзімі түсінікті жеке қолжетімділік болғаны жақсы.

Тағы бір жиі қате — Dockerfile, дайын образдар және Helm конфигтеріндегі құпиялар. Егер токен Dockerfile-ға ARG немесе ENV арқылы түссе, ол образ қабаттарында және build тарихында қалып қоюы мүмкін. Егер кілт Helm-нің values-файлына салынса, ол репозиторийге, артефактілерге және орталарға тез тарап кетеді. Ағымдағы нұсқадан жолды өшіру аз. Іздер көбіне ескі коммиттерде, registry-де және build логтарында қалып қояды.

Бөлек қауіп — Authorization тақырыптарын логтарға басып шығару. Бұл көрінгеннен жиірек болады: debug middleware, HTTP-клиенттің егжей-тегжейлі логтауы, проксидегі қателерді трассалау. Осындай бір лог кейін лог жинау жүйесіне, кезекші чатқа немесе тикетке арналған скриншотқа кетеді. Одан кейін токенді енді құпия деп санауға болмайды.

Нашар тәжірибе көбіне былай көрінеді:

- production, CI және локальды іске қосу үшін ортақ кілт;

- Dockerfile-дағы немесе ашық values-файлдағы токен;

- access log-та толық HTTP-тақырыптар;

- Telegram, Slack, пошта және тикеттердегі құпиялар;

- «уақыты келгенде» ротациялау.

Токендерді мессенджерлерге жіберу көбіне шұғылдықпен ақталады. «Кілтті 10 минутқа жібере тұр» деген сөз тез арада тұрақты ағып кету арнасына айналады. Хабарламаны көшіріп, қайта жіберіп, жұмыс чаттарынан іздеу арқылы табады. Бір айдан кейін соңғы жұмыс нұсқасы қайда екенін ешкім есіне алмайды.

Иесі мен датасы жоқ қолмен ротациялау да процесті бұзады. Егер кілттің иесі болмаса, оның өмір сүру мерзімін ешкім бақыламайды. Келесі ауыстыру күні болмаса, кілт жылдар бойы жата береді. Қай сервистер соған тәуелді екені көрсетілмесе, ротация түнгі аварияға айналады.

Бірден енгізуге тұрарлық ең аз нәрсе: құпияларды тек secret manager-де немесе қорғалған орта айнымалыларында сақтау, әр кілтке иесін тағайындау, жасалған және ауыстырылған күнін белгілеу, ал логтарда токендер мен авторизация тақырыптарын толық жасыру.

Релиз алдындағы жылдам тексеріс

Релизді көбіне код емес, оның айналасындағы ұсақ-түйек бұзады: орта айнымалысында қалып қойған токен, CI-дегі debug-шығыс, лимитсіз ескі кілт. Жүктеуге бірнеше минут қалғанда қысқа тізімді өтіп, осы олқылықтарды жауып тастаған дұрыс, әйтпесе кейін инцидентті бөлшектеуге тура келеді.

Релиз алдында бес нәрсені тексеріңіз:

- әр сервисте бөлек кілт бар, бүкіл командаға ортақ токен жоқ;

- әр кілтке rate limit, бюджет немесе екеуі қатар қойылған;

- CI құпияларды step логтарында да, қателерде де, debug-режимде де шығармайды;

- қосымша логтары мен трассировка токендерді, Authorization тақырыптарын және PII-ді жасырады;

- күнтізбеде келесі ротация күні мен нақты жауапты адам көрсетілген.

Бұл тізім әсіресе сізде бірнеше сервис болса пайдалы: қолдау чаты, ішкі іздеу, batch-тapсырмалар. Егер бір кілт ағып кетсе, қай сервис зардап шеккенін тез түсінесіз және бәрін бірден тоқтатпайсыз.

CI-ді қолмен тексерген дұрыс. Соңғы пайплайндарды ашып, stdout пен stderr-ге не түскенін қараңыз. Құпия көбіне сәтті аяқталған қадамда емес, біреу толық error объектісін сұрау тақырыптарымен бірге шығаратын авариялық қадамда ағып кетеді.

Логтарда да ереже бірдей: әзірлеуші не болғанын көруі керек, бірақ құпияның өзін көрмеуі тиіс. Бұл жеке деректерге де қатысты. Токендерді толық жасырып, PII-ді алып тастаған немесе қауіпсіз белгімен алмастырған дұрыс.

Тағы бір қарапайым ескерту: жауапты адамсыз ротация жұмыс істемейді. Егер күнтізбеде дата тұрса, бірақ кілтті кім ауыстыратынын және ауыстырғаннан кейін сервисті кім тексеретінін ешкім білмесе, сізде процесс жоқ, тек сәттілікке сену ғана бар.

Әрі қарай не істеу керек

Жаңа құралдан емес, кодта, CI-де және серверлерде қазір не жатқанына ревизия жасаудан бастаңыз. Осындай қарап шыққаннан кейін әдетте қай кілттер тым ұзақ өмір сүріп жатқанын, оларды кім қолданатынын және қай жерде олар логқа кездейсоқ шығып кетуі мүмкін екенін тез байқайсыз.

Бәрін бірден түзету міндетті емес. Бір күнде-ақ құпияларды репозиторийден алып тастауға, қолжетімділікті орта бойынша бөлуге және логтарды маскілеуді қосуға болады. Бұл тәуекелді айтарлықтай азайтады.

Келесі қадам ретінде бірнеше практикалық нәрсе жасаңыз: барлық құпиялардың тізімін жинау, әрқайсысына иесін тағайындау, dev, staging және production-ды бөлу, құпияларды сақтау үшін бір орын және логтарды маскілеу ережелері үшін бір орын таңдау. Бір жерде тұрақты кілттердің орнына қысқа өмір сүретін токендер қолдануға болса, CI мен уақытша тапсырмалардан бастаңыз. Ал production ағыны үшін бірден кім сұрау жібереді, деректер қайда сақталады, әр сервиске қандай лимит қойылады және аудитті қайдан көруге болады — соны келісіп алыңыз.

Егер команда Қазақстанда жұмыс істеп, LLM жүктемесін бірнеше провайдер арқылы жүргізсе, серверлер мен CI-дегі тікелей құпиялар санын азайту пайдалы болуы мүмкін. Осы жерде AI Router схеманы жеңілдете алады: бір OpenAI-үйлесімді эндпоинт, қызметтер үшін бөлек кілттер, аудит логтары, rate limits, PII маскілеуі және қажет болса деректерді ел ішінде сақтау — ішкі ережелеріңізге немесе заң талабыңызға сай.

Алдағы аптаға жақсы бағдар өте қарапайым: құпияларды репозиторийден алып тастау, қолжетімділікті орта бойынша бөлу, лог маскілеуді қосу және бірінші ротация күнін белгілеу. Осыдан кейін қауіпсіздік бір реттік тазалау емес, әзірлеудің қалыпты бөлігіне айналады.

Жиі қойылатын сұрақтар

API-кілтті .env файлында сақтауға бола ма?

Репозиторийде — жоқ. Локальды жұмыс үшін оны .env файлында ұстауға болады, бірақ файл .gitignore-ға қосылған болуы керек және сіз оны чатқа, скриншоттарға не логтарға көшірмеуіңіз керек. Серверде және CI-де құпияларды secret manager-де немесе платформаның қорғалған айнымалыларында сақтаңыз.

LLM-инфрақұрылымында нені құпия деп санау керек?

Құпия деп тек модельге қолжетімділікті ғана емес, сонымен бірге CI токендерін, refresh token, webhook secret, signing key, дерекқорларға арналған парольдер мен DSN-дерді, кезек пен векторлық хранилищелерге қолжетімділікті және нақты мәндері бар, қолжетімділік беретін не деректі ашатын кез келген конфигурацияны санаңыз.

Неге бәріне бір кілт қолданбаған дұрыс?

Бір ортақ кілт есеп жүргізу мен ротацияны тез бұзады. Қай сервис лимит жұмсап жатқанын, трафиктің көбеюіне кім себеп болғанын және қай жерде ағып кету болғанын түсіне алмайсыз. Мұндай кілт сыртқа шықса, оны бірден барлық жерде ауыстыруға тура келеді.

Production-серверде кілттерді қайда сақтау жақсы?

Production кілттерін бөлек құпия сақтау орнында ұстаңыз да, оларды қосымшаға іске қосылған кезде немесе қысқа сессиямен беріңіз. Оларды репозиторийге, контейнер образға, Dockerfile-ға немесе дискідегі файлға салмаңыз. Қызметтің өзі құпияны тек процесс жадысында ұстасын.

Логтарда кілттің ағып кетуіне қалай жол бермеуге болады?

Бірден үш жерді жабыңыз: Authorization тақырыптары, орта айнымалылары және қате мәтіндерінің толық нұсқасы. Қосымша оларды debug-режимде де баспауы керек, ал CI сезімтал айнымалылармен берілетін командаларды шығармауы тиіс. Қателікті талдау керек болса, токеннің өзін емес, тек қате себебін көрсетіңіз.

CI-де құпияларды қауіпсіз қалай сақтау керек?

Құпияларды CI-дің қорғалған айнымалыларында немесе сыртқы сақтау орнында сақтап, оларды тек шынымен қажет job-тарға ғана беріңіз. Тест, staging және production үшін мәндер бөлек болуы керек. Деплойға қысқа өмір сүретін токен берген дұрыс, сонда ағып кеткен қолжетімділік тез жарамсыз болады.

Репозиторийде құпиясыз локальды әзірлеуді қалай ұйымдастыруға болады?

Репозиторийде тек мәндері жоқ .env.example және іске қосу жөніндегі түсінікті нұсқаулық болсын. Нақты dev-кілтті әзірлеуші қорғалған жерден алады да, оны production-нан бөлек қолданады. Таңдау болса, жұмыс токенін жоба папкасындағы ашық мәтін ретінде емес, жүйелік хранилищеде сақтаңыз.

Кілттерді үзіліссіз қалай ротациялауға болады?

Алдымен жаңа кілт шығарып, қызметтердің соған ауысуына мүмкіндік беріңіз. Содан кейін құпияны сақтау орнында жаңартыңыз, іске қосылған кезде оны оқитын барлық процесті қайта жүктеңіз және тірі трафикті, 401 мен 403 қателерін, сондай-ақ лимит шығынын тексеріңіз. Ескі кілтті тек осы тексерістен кейін өшіріңіз.

Егер кілт әлдеқашан ағып кетсе, не істеу керек?

Мұндай кілтті бұзылған деп есептеп, бірден ауыстырыңыз. Одан кейін оның қай жерде тұрғанын тексеріңіз: логтар, CI, чат, shell history, скриншоттар және локальды файлдар. Ауыстырғаннан кейін шығынды, күмәнді сұрауларды қарап шығыңыз және бұрын бір құпияны бірнеше сервис қолданса, қолжетімділікті бөліңіз.

Релиз алдында не тексеру керек?

Іске қоспас бұрын қарапайым нәрселерді тез тексеріңіз: әр сервисте өз құпиясы бар ма, кілттерге лимит қойылған ба, CI сезімтал деректерді шығармай ма, ал қосымша логтарда токендер мен PII-ді жасыра ма. Тағы бір пайдалы әдет — кілт иесін және келесі ауыстыру күнін алдын ала белгілеу, сонда ротация түнгі апатқа айналмайды.